2026年是“十五五”规划开局之年,人工智能、大数据、云计算等新一代信息技术加速演进,算力基础设施的规模化部署和智能化应用的深度推广,对网络安全保障能力提出了更高要求。与此同时,量子计算的快速突破,使得依赖大整数分解和离散对数困难问题的现有公钥密码体系面临根本性威胁,后量子密码技术的布局已成为关乎未来网络空间安全的重要课题。

在此背景下,4月15日,以全民国家安全教育日为契机,第四十期“网安大讲堂”在城发大厦正式开讲。

活动由中共佛山市委网信办、佛山市密码管理局、中共佛山市禅城区委网信办主办,佛山市网络安全和信息化协会承办,佛山建发集团支持,同步开启全网直播。

华南师范大学计算机学院教授龚征应邀作《从密码技术到网络安全——国内外后量子密码技术发展概述》主题报告,线上线下吸引五区各市直单位负责网络信息安全的技术骨干及市民朋友超4000人次参与学习。

龚征指出,当前广泛使用的公钥密码算法——包括Diffie-Hellman、RSA和椭圆曲线密码,其安全性依赖于大整数分解和离散对数等数学困难问题。然而,Shor算法的提出改变了这一格局:在量子计算模型下,上述问题可在多项式时间内求解。一旦具备足够规模和容错能力的量子计算机问世,现有公钥密码体系将不再安全。

龚征特别提到“先窃取,后解密”的风险:攻击者当前即可窃取加密传输的数据并长期保存,等待量子计算机成熟后再行破解。因此,后量子密码的迁移不是遥远的未来任务,而是需要提前布局的战略性工作。对于对称密码算法,Grover算法可将密钥搜索的经典复杂度从2的k次方降至2的k/2次方,碰撞搜索从2的n/2次方降至2的n/3次方。应对方案相对简单,即将对称密码的密钥长度从128比特提升至256比特以上,从而恢复原有的安全强度。

会上,龚征详细介绍了当前主流的两类后量子公钥密码技术路线。

第一类是基于格的公钥密码,其安全性建立在格上的最短向量问题、最近向量问题以及带误差学习问题之上,具有最坏情况到平均情况的可证明归约特性,这是RSA和ECC不具备的理论优势。工程上以矩阵与向量乘法为主,计算效率高,且能支持全同态加密等高级功能。代表方案中,NIST选定的CRYSTALS-Kyber(密钥封装)和CRYSTALS-Dilithium(数字签名)基于模块格上的带误差学习问题,通过数论变换加速运算,公钥体积约800至1568字节,具有IND-CCA2可证明安全性。

第二类是基于哈希函数的签名算法,其安全性仅依赖于哈希函数的抗碰撞性,不依赖任何数论困难问题,被认为是最为保守可靠的抗量子方案。早期方案需维护状态树指针,工程复杂;而SPHINCS+实现了无状态签名,降低了状态管理风险,已被NIST选为标准算法(SLH-DSA),其公钥仅256比特,但签名长度约40千字节。

龚征强调,不同方案在密钥体积、签名长度、计算速度上各有优劣,需根据应用场景权衡选择。

标准化是技术从实验室走向大规模应用的前提,也是产业迁移的路线图。那么,国内外后量子密码标准制定进展如何?有哪些机遇和挑战?

龚征指出,美国国家标准与技术研究院于2024年发布了首批后量子公钥密码标准,涵盖了密钥封装机制和数字签名算法。我国同样在加速布局:量子密码技术已被纳入出口管制清单,国家密码管理局于2025年启动了新一代商用密码算法的征集,明确要求分组密码的分组长度和密钥长度均大于256比特,公钥算法须具备抗量子计算攻击的能力。

但同时,我国商用密码标准SM2基于椭圆曲线密码,暂无法抵抗量子攻击;SM3和SM4的密钥长度均为128比特,在量子计算模型下安全强度不足,需要向更长密钥的算法迁移。此外,后量子密码的推广应用面临从底层芯片、硬件模块到操作系统、应用软件的全产业链适配问题,需要产学研用各方协同推进。

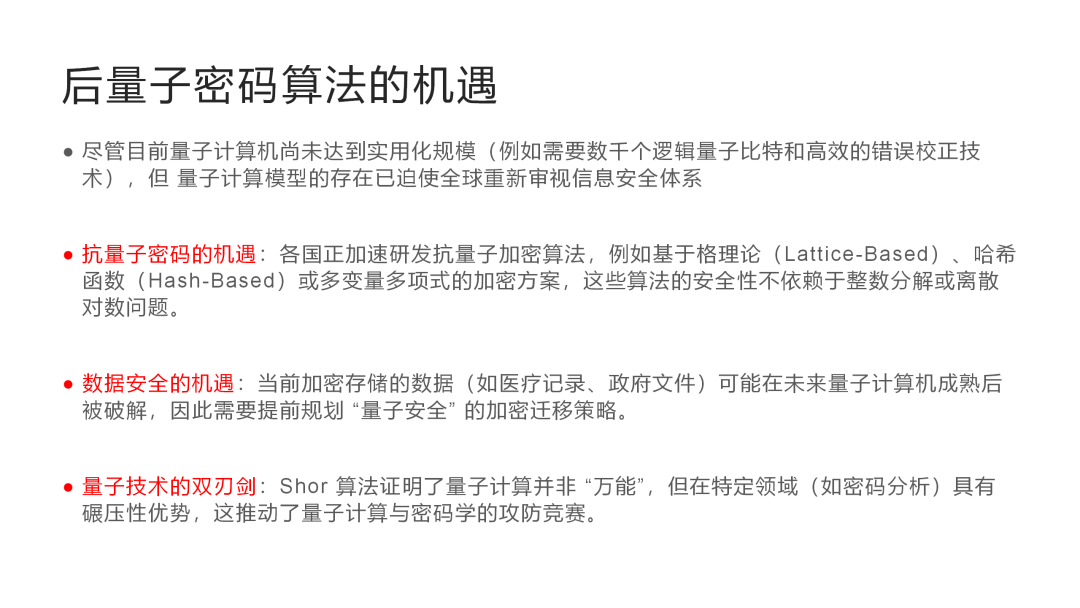

后量子密码算法的机遇

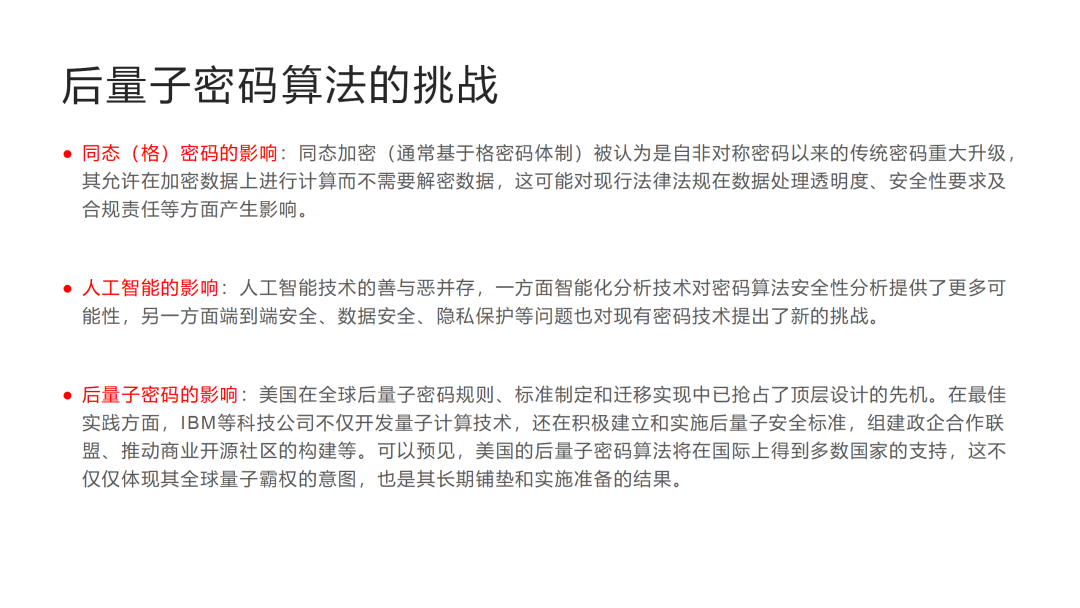

后量子密码算法的挑战

龚征指出,后量子密码迁移是一项系统性工程,佛山作为制造业和数字经济重镇,提前关注和布局相关技术能力,对保障“十五五”期间网络与数据安全具有重要的前瞻意义。

来源:佛山市网信协会

一审:佛山市新闻传媒中心 黎桦君(实习)

二审:佛山市新闻传媒中心 岑倩娴

三审:佛山市新闻传媒中心 邱珊

审校:谢汉强、夏琪

图片版权归原作者所有,如有侵权,请联系删除